Merhaba arkadaşlar, uzun süredir ürün inceleme makalesi yazmaya fırsat bulamıyordum. Ancak ilk uygun olduğum vakitte yine sizlere güzel bir ürün hakkında bilgi vermek için klavyenin başına geçtim. Malum bu işi çok iyi yapan gerçekten değerli meslektaşlarım var. Yani ürün inceleme konusu bildiğiniz gibi ayrı bir uzmanlık. Ancak ben daha çok bu işi biraz sevgi ile yapıyorum. Bu nedenle aslında 500 ün üzerinde makalem olmasına karşın bunların çok az sayıdakileri ürün inceleme ve değerlendirme üzerine. Çünkü temel işim danışmanlık, eğitmenlik, proje yöneticiliği olduğu için aslında Uzmanı olduğum alanlarda bilgi paylaşmak çok daha keyif veriyor bana. Ancak keyif aldığım her ürünü ve yazılımı paylaşmak ise ayrı bir keyif. Günün sonunda gerçekten kullanıp memnun kaldığım ürünler hakkında bir şeyler paylaşmak keyifli. Tabiki her zaman süreç böyle ilerlemiyor. Bazen özellikle yazılımlar için istekler geliyor, yazılımı inceliyorum yazıyorum ama üretici eleştirilerimi pek beğenmiyor. Aslında bu işin doğası eğer Reklam istiyorsanız ona uygun bir ekip ile çalışmalı, ama 16 yıldır sektörde olan birisine ürününüze güvenmiyorsanız değerlendirme yazısı da istememeniz lazım değil mi.

Peki konuyu çok uzattım gelelim konumuza. QNAP, malum benim favori NAS üreticim. Biliyorum bu alanda çok fazla marka var ve özellikle benim QNAP makalelerimden sonra çok fazla yorum alıyorum. Aynı konu Windows 10 gibi aslında Nerede ise her evde, sistemcide olan NAS cihazları için mutlaka iyi ve kötü anılarınız olabilir. Çünkü NAS cihazlarının doğası gereği aslında aşağıdaki gibi ürünleri almıyorsanız eğer yedeklilik kapasiteleri sınırlıdır.

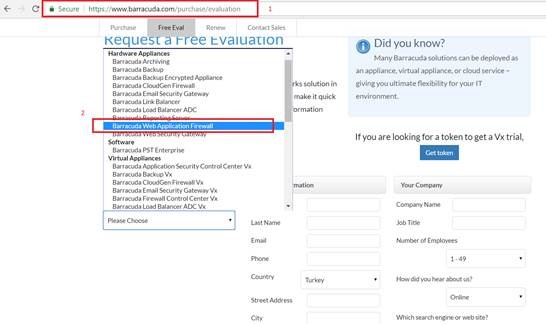

http://www.cozumpark.com/blogs/donanm/archive/2016/07/31/QNAP-es1640dc-e5-96g-urun-inceleme.aspx

Örnek yukarıdaki gibi bir ürün alırsanız gelin konuşalım ama aşağıdaki gibi ürünler için fiyat – performans endeksi her zaman önemli olmuştur.

http://www.cozumpark.com/blogs/donanm/archive/2015/03/15/QNAP-tvs-463-all-in-one-turbo.aspx

Bu arada QNAP TVS-463 serisi en uzun süre kullandığım seri ve inanılmaz başarılı bulmuşumdur.

Şimdi eğri oturalım doğru konuşalım. İlk linkteki donanım ile ikinci linkteki donanım bir değil.

Peki sorun nedir? Kendi içerisinde donanım bazında yedekliliği sadece disk anlamında olan cihazların başka bir donanım arızası sonrasındaki kesintilerini eleştirmek. Bu haklı bir eleştiri değil arkadaşlar. Eğer veriniz çok kritik ise iş kritik serisi olan ürünlerden almalısınız, hem ucuz olsun hem %100 erişilebilir olsun mantığı ne yazık ki henüz üretilmiş bir teknoloji değil. Ondan özetle server storage makalelerinin yanında NAS makaleleri basit kalıyor ama zaten ürünler basit.

Olaya şöyle yaklaşalım. Geriye dönüp baktığımda her bir NAS ihtiyacı olan ve uzun yıllardır ama ÇözümPark yedekleme alt yapısında (düşük maliyet yüksek performans ) ama evimde NAS kullanan biri olarak son derece memnunum. Malum bilişim sektöründeki en hızlı Gelişim veri boyutlarında oluyor. Çünkü sürekli gelişen yazılımlar bunu tetikliyor. Bu durumda normal diskler veya harici diskler artık yeterli gelmiyor. Harici disklerin boyutları artsa bile bu sefer GB veya TB seviyesindeki verilerinizi bir diske koyduğunuz da sürekli aklınızda acaba disk bozulur ise ne olur endişesi oluşuyor. İşte tam burada çözüm NAS.

Storage kesinlikle pahalı bir alternatif, en düşük veya giriş seviyeleri bile mukayese edilemeyecek kadar maliyetli. Peki NAS çözümlerinin bizim iş ihtiyacımızı karşılayacağına karar verdiysek eğer nasıl ilerleyeceğiz?

İkinci adım aslında tam olarak nasıl bir NAS cihazına ihtiyaç duyduğunuz.

![clip_image002 clip_image002]()

Kurumsal çözümler mi? Kobi ve orta segment çözümler mi? Yoksa Ev ve küçük ofis çözümleri mi?

Benim bu zamana kadar incelediğim ürünler aşağıdaki gibi arkadaşlar;

http://www.cozumpark.com/blogs/donanm/archive/2016/07/31/QNAP-es1640dc-e5-96g-urun-inceleme.aspx

http://www.cozumpark.com/blogs/donanm/archive/2015/03/15/QNAP-tvs-463-all-in-one-turbo.aspx

http://www.cozumpark.com/blogs/donanm/archive/2012/05/27/QNAP-ts-459-pro-_31013101_-ncelemesi.aspx

Temelde iki orta segment bir tane kurumsal ürün.

Peki bu makaleyi niye yazıyorum evet QNAP için de bir ilk olan ürün olduğu için yazıyorum.

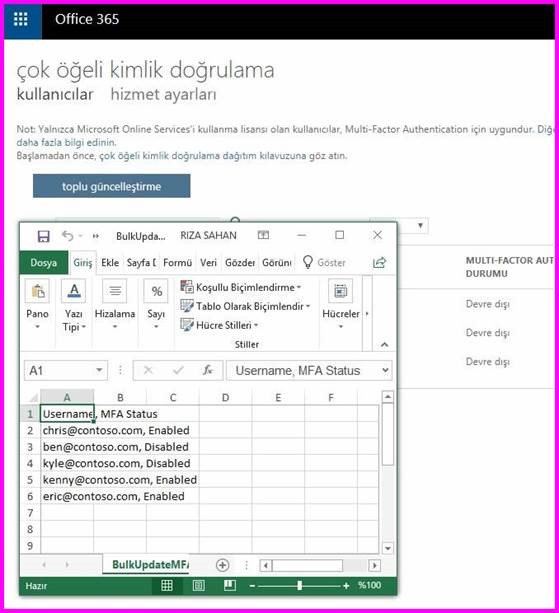

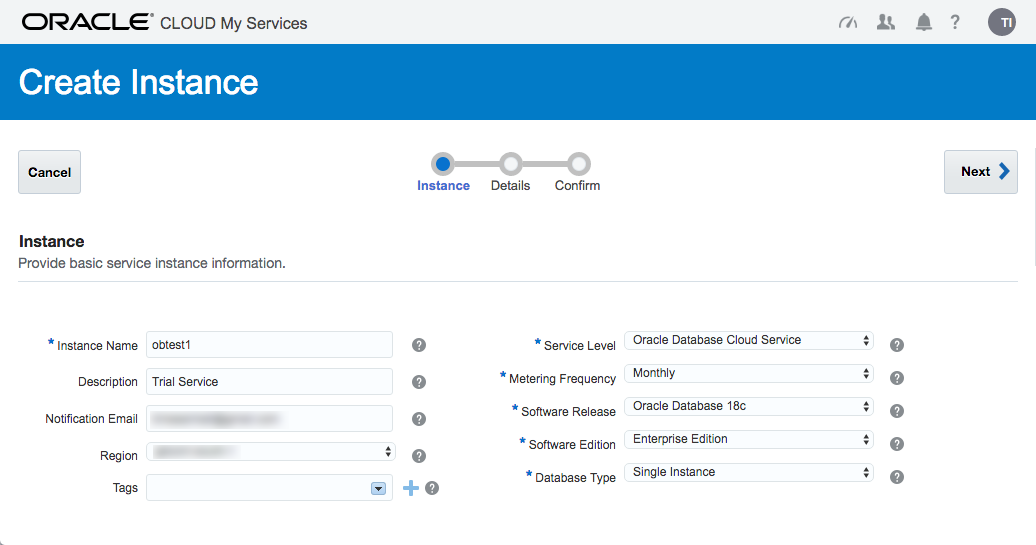

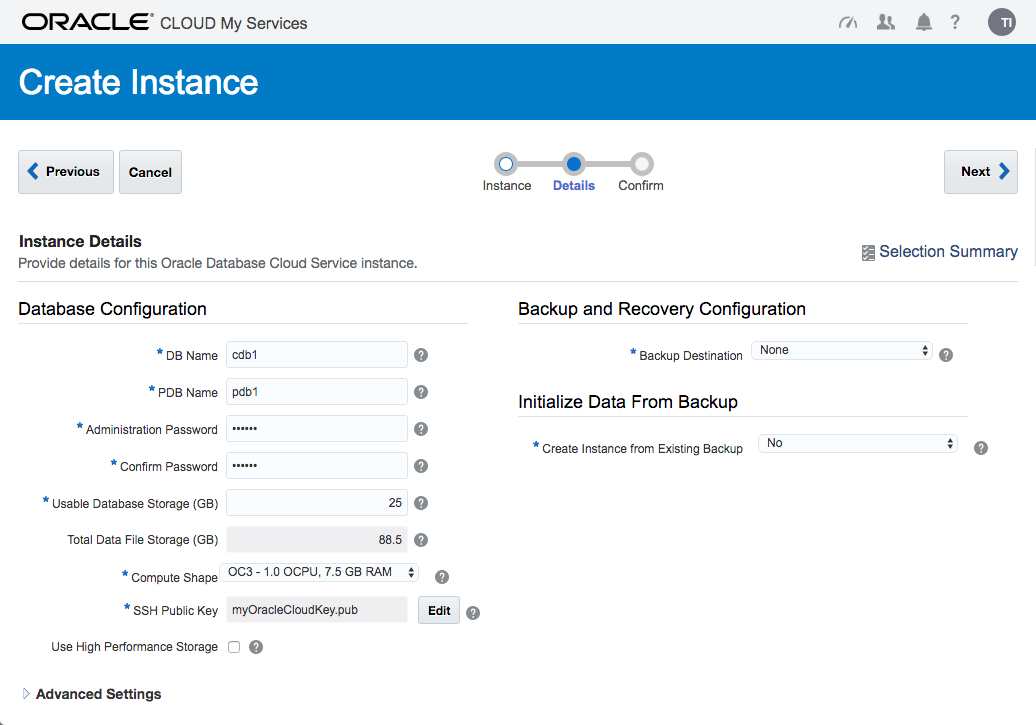

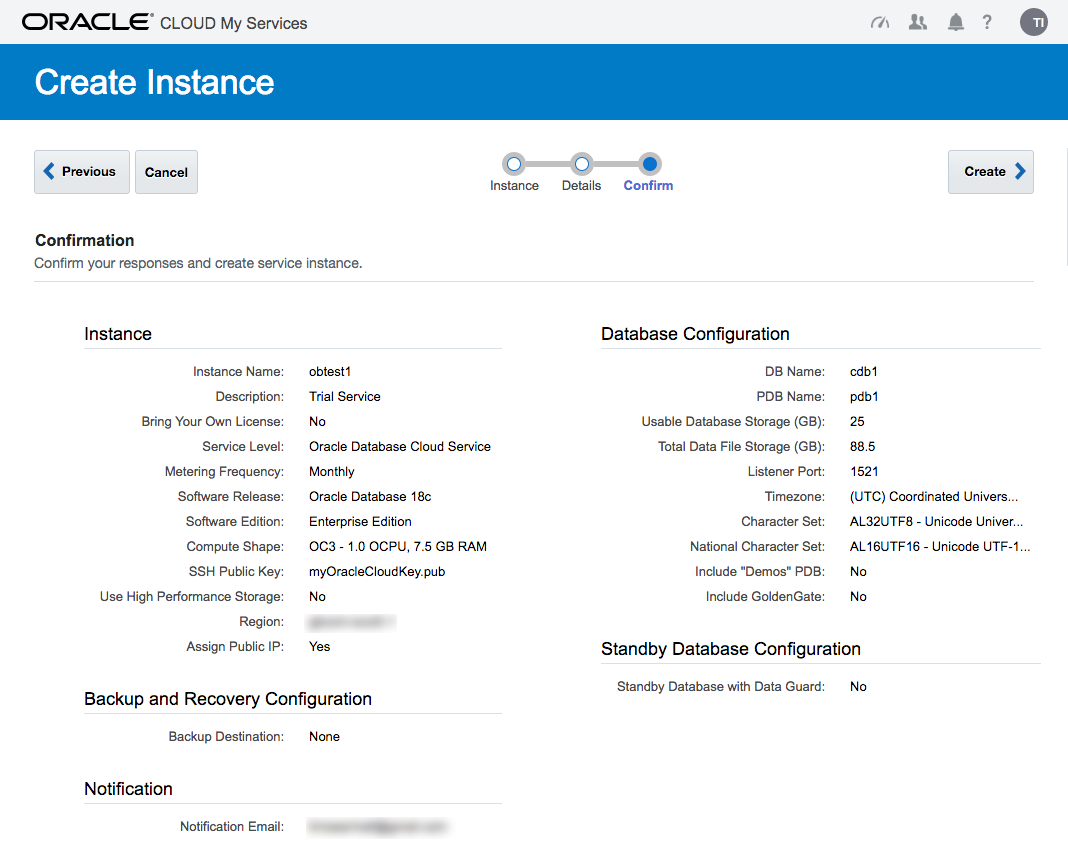

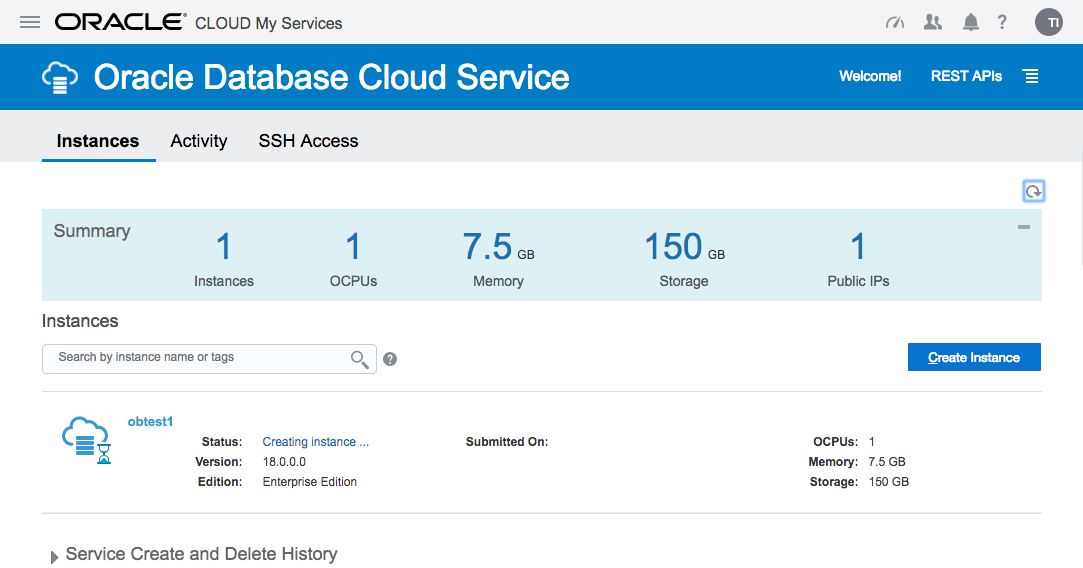

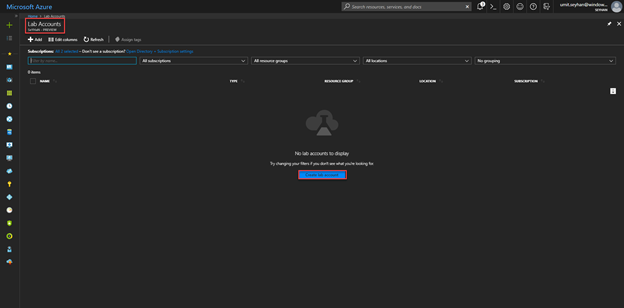

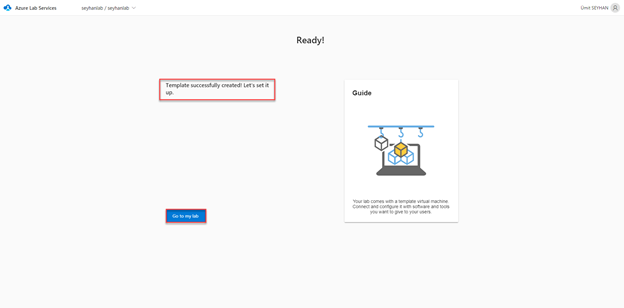

QNAP kullanıcılarının %30' u daha yüksek veri koruması, daha iyi sistem performansı ve daha fazla kullanılabilir depolama alanı için NAS cihazlarında RAID 5 dizisi oluşturmayı tercih ediyor. TS-328, QNAP’ın ilk 3 bölmeli RAID5 destekleyen cihazıdır. Realtek dört çekirdekli RTD1296 işlemci ile güçlendirilmiş TS-328, evinize veya ticari alanınıza kolayca sığacak minimalist bir tasarıma sahiptir. Örnek resimleri aşağıdaki gibidir, gerçekten çok kompakt bir tasarımı var.

![clip_image004 clip_image004]()

![clip_image006 clip_image006]()

Kullandığım diskler;

![clip_image008 clip_image008]()

![clip_image010 clip_image010]()

![clip_image012 clip_image012]()

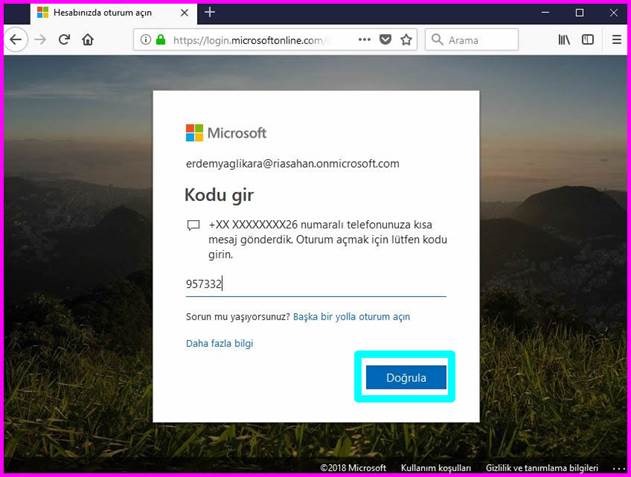

Çeşitli multimedya uygulamaları, kod dönüştürme yetenekleri ve cihazlar arası dosya yedekleme ve senkronizasyonu ile TS-328, depolama, yedekleme, dosya yönetimi ve paylaşım için uygun maliyetli bir çözüm sunar. Fiyat sorunuz diyesim geldi, malum dolar aldı başını gitti ondan artık bu konuda göreceli. Ama şaka bir yana bu kadar özellik için sınıfında güzel bir fiyatı var.

Peki öncelikle hızlıca cihazın kurulumuna geçip sonra bu küçük kutu neler yapabiliyor bir görelim.

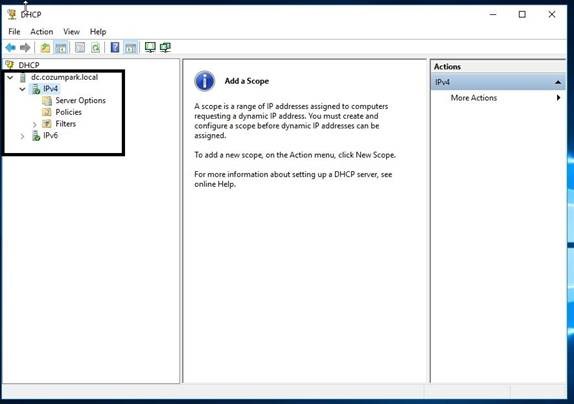

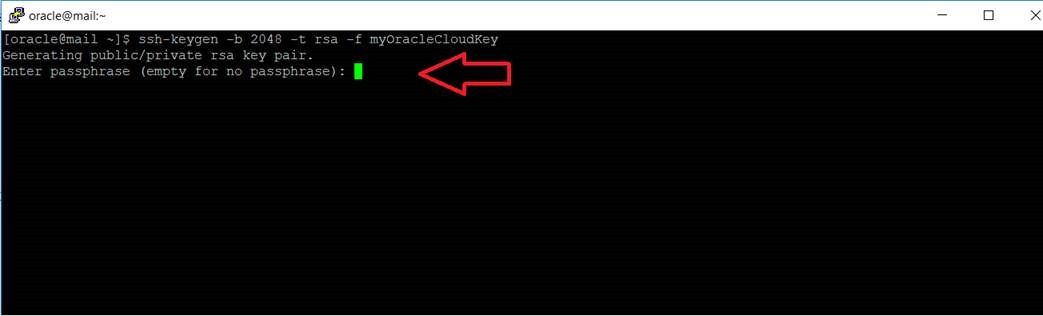

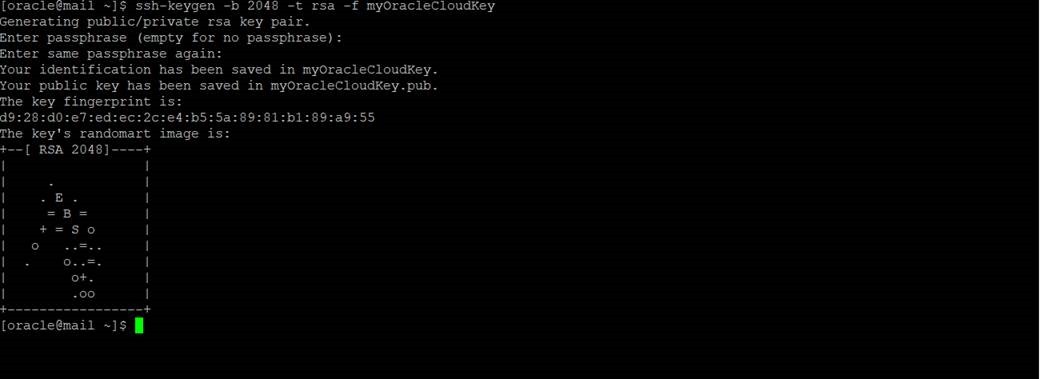

Hızlıca QNAP finder yazılımını indiriyoruz.

https://www.QNAP.com/en/utilities

Bu yazılım network e takılı ve çalışır vaziyetteki QNAP cihazlarınızı kolayca bulmanızı sağlayacaktır.

Programın kurulumu son derece basittir.

Programı kurduktan sonra çalıştırın, hızlı bir şekilde aşağıdaki gibi karşınıza bir ara yüz ve cihazınız hakkında bilgiler gelecektir;

![clip_image014 clip_image014]()

Burada cihazın ismini, ip adresini, modelini, yüklü işletim sistemi sürümünü, mac adresini ve güncel bir firmware olup olmadığını görüyoruz.

Öncelikle yeni aldığınız her donanımda olduğu gibi ilk işimiz cihazın en güncel firmware sürümünü indirip yüklemek.

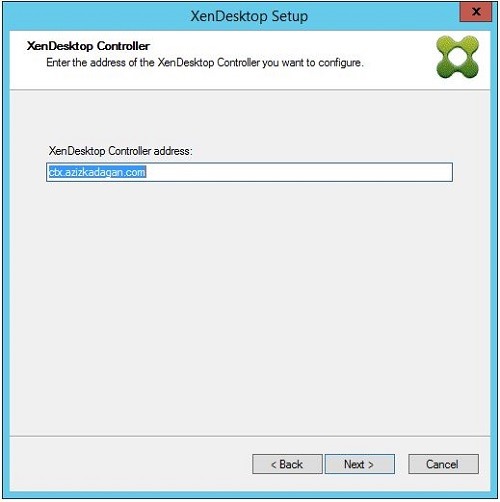

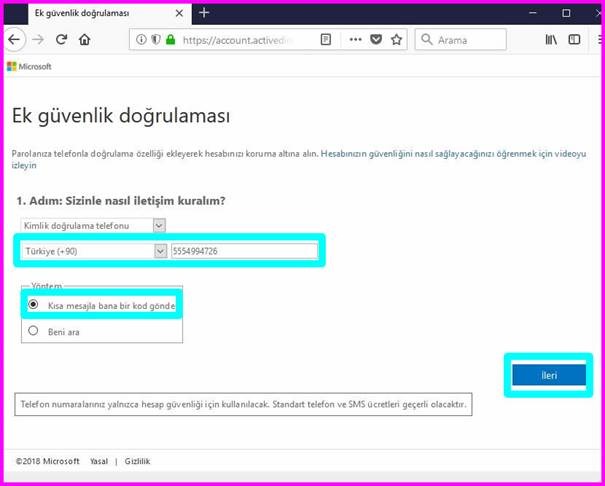

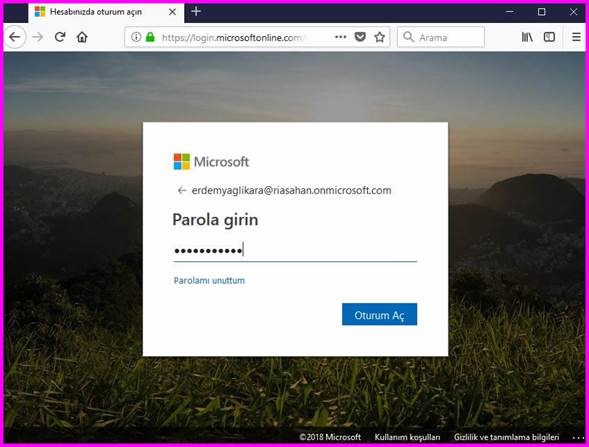

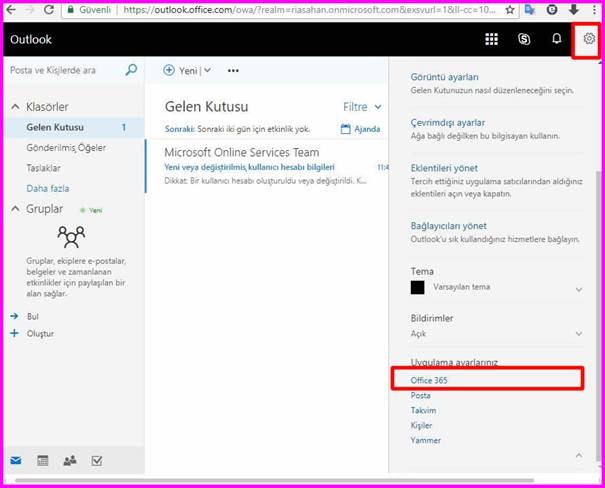

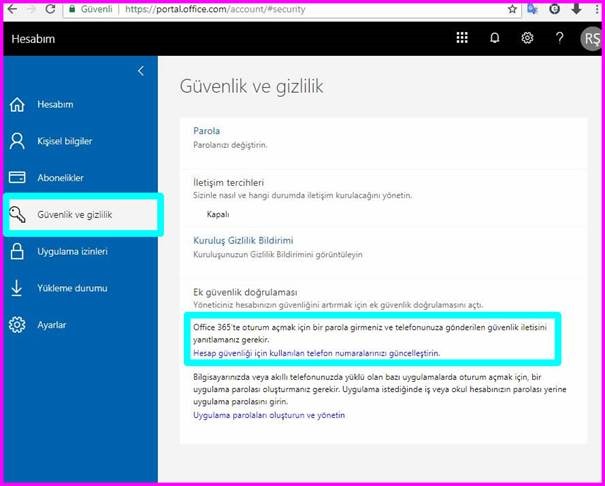

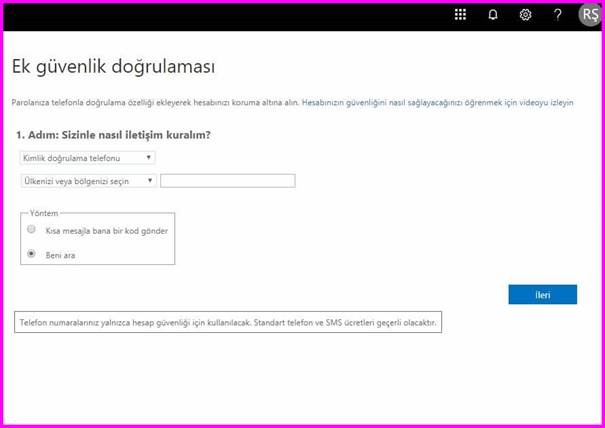

New ikonunun üzerine tıkladığınız anda aşağıdaki gibi login ekranı gelecektir. Varsayılan kullanıcı adı ve şifre

Admin – admin dir.

![clip_image016 clip_image016]()

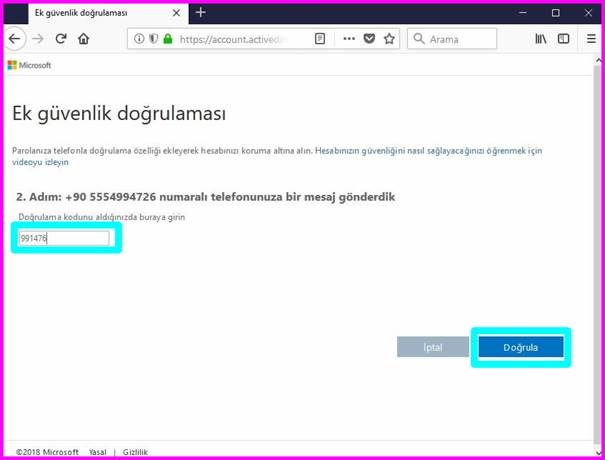

Daha sonra ise karşınıza aşağıdaki gibi bir ekran çıkacaktır

![clip_image018 clip_image018]()

![clip_image019 clip_image019]()

Start diyerek güncelleme sürecini tamamlıyoruz. Artık cihazımız yapılandırma için hazır.

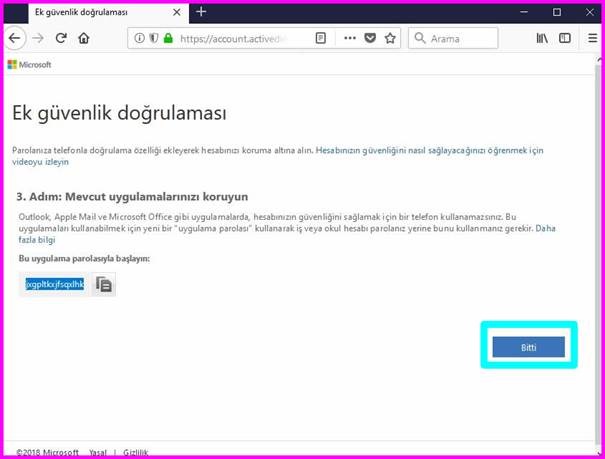

Bunun için ister ip adresini browser üzerine yazarak isterseniz yine QNAP finder üzerinden login butonuna tıklayarak login ekranına ulaşabilirsiniz.

![clip_image020 clip_image020]()

![clip_image021 clip_image021]()

Oturum aç bölümünden kimlik bilgileri ile giriş yapıyoruz.

![clip_image022 clip_image022]()

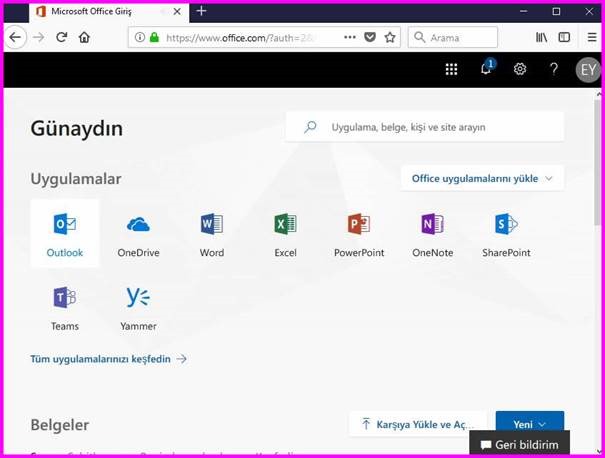

Login olduktan sonra karşınıza aşağıdaki gibi bir pop-up çıkabilir;

![clip_image023 clip_image023]()

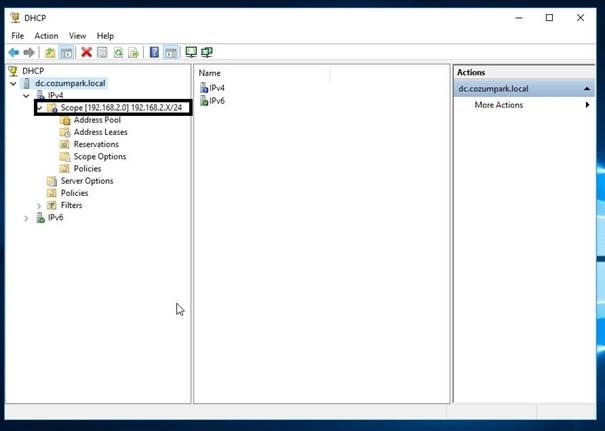

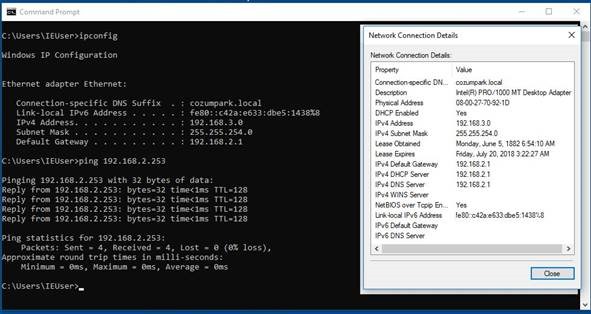

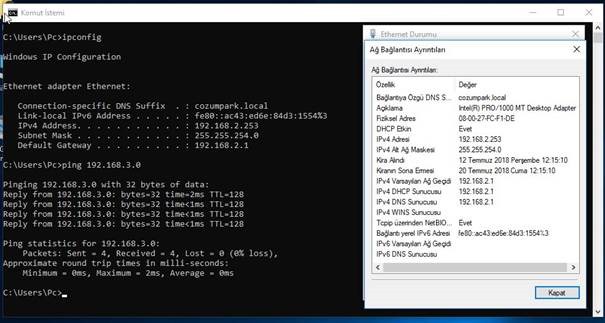

Zaten login olduktan sonra ilk yapacağımız ayarlardan birisi network ayarları olacaktır. Bu bölüme ulaşıp sisteminiz için uygun bir ip adresi ve diğer gerekli network bilgilerini tanımlayabilirsiniz.

Not: Dil kurulum ile otomatik algıla olarak geldiği için ve Türkçe teknoloji dili olarak çok alışkın olmadığımız için bunu İngilizce olarak değiştirip ilerleyebilirsiniz.

![clip_image024 clip_image024]()

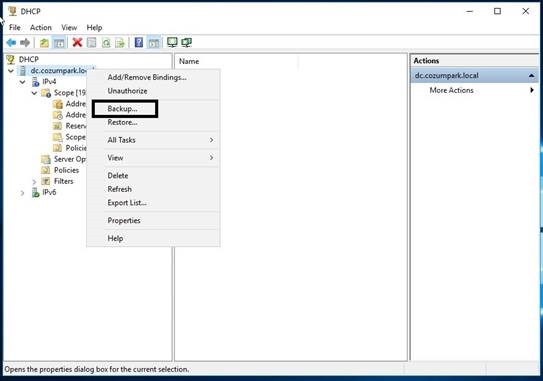

Sırası ile Control Panel – Network & Virtual Switch bölümüne ulaşıyoruz

![clip_image025 clip_image025]()

![clip_image027 clip_image027]()

Burada iki Ethernet kartının birinin up yani aktif bir uca bağlı olduğunu görüyoruz. Hangi interface üzerinde çalışmak istiyorsanız onun hemen sağ bölümündeki Configure ikonuna tıklıyoruz

![clip_image028 clip_image028]()

![clip_image029 clip_image029]()

Varsayılan olarak otomatik IP alacak şekilde ayarlıdır. Siz bunu kendi network ortamınız için değiştirebilirsiniz.

![clip_image030 clip_image030]()

Vlan bilgisi var ise onu da yazabilirsiniz.

IP değişimi sonrasında artık cihaza yeni ip adresi üzerinde ulaşmanız gereklidir.

Bu arada network seviyesinde yine isterseniz Virtual Switch oluşturabilirsiniz;

![clip_image032 clip_image032]()

Hemen buradan yola çıkarak bu tarz cihazların sadece veri depolamak için kullanılmadığını hatırlatmak isterim.

http://www.cozumpark.com/blogs/donanm/archive/2017/05/07/QNAP-sanallastirma-istasyonu-nasil-kullanilir.aspx

Ya da daha yüksek kapasiteli veri aktarımları için iki Ethernet kartını aynı anda kullanarak 2Gbit network trafiği oluşturabilirsiniz.

Bunun için Port Trunk sihirbazını kullanabilirsiniz.

![clip_image033 clip_image033]()

![clip_image034 clip_image034]()

Bu bölüm diğer QNAP makalelerimde detaylı anlatıldığı için bir kez daha anlatmıyorum.

Diğer makalelerimde olmayan bir bölüme burada değinmek istiyorum. Öncelikle makalemin başında da söylediğim gibi bu QNAP için ilk 3 DISK li sistem, daha çok ev kullanıcısı için önerildiği için ev kullanıcılarında da artık kablosuz network çok önemli. Yani çok yüksek kopyalama performansına ihtiyaç duyulmayan merkezi multi media center olarak kullanılacak ise aslında cihaza mutlaka bir kablo takmanız gerekmez. Bu nedenle network bölümündeki USB Wi-fi özelliğini kullanabilirsiniz.

Bunun için aşağıdaki ürünlerden birine sahip olmanız yeterli;

![clip_image036 clip_image036]()

Bende markası tutan ancak modeli tutmayan bir USB wi-fi var sadece yönergeler için bunu kullanıyorum.

![clip_image038 clip_image038]()

İlk olarak Connect to a Wi-fi network butonuna tıklıyoruz.

![clip_image039 clip_image039]()

![clip_image040 clip_image040]()

Veya uyumlu bir wi-fi usb var ise zaten rescan dediğinizde ortamınızdaki kablosuz ağları görüp aynı bilgisayarlarda olduğu gibi bağlantı sağlayabilirsiniz.

Peki gelelim temel yapılandırma olan firmware güncelleme, network yapılandırması, göstermediğim ama mutlaka default şifrenin değiştirilmesi gibi işlemlerden sonra cihazı kullanmaya.

Tabiki cihazı ne amaç ile kullanırsak kullanalım disklerimizi yapılandırmamız gerekli. Bu noktada ise cihazın performansı çok önemli.

Öncelikle bu cihazın bir ev kullanımı için tasarlandığını unutmayın lütfen, zaten eminim ki bu cihazı inceliyorsanız bu sınırları da iyi bilmek istersiniz.

Cihaz Realtek RTD1296 quad-core 1.4 GHz işlemci 2GB hafıza ile geliyor. Hafıza DDR4 olup temel iş yükleri için son derece yeterlidir.

Burada size birkaç test sonucunun paylaşmak istiyorum;

![clip_image042 clip_image042]()

Burada 225MB/s yani saniyede 225Megabyte (bit değil) veri transfer hızından bahsediyoruz. Cihaz üzerinde 1GbE x 2 ethernet portu var, yani 2GbE = 256MB/s maksimum veri taşıyabilir zaten. Ancak her cihaz için hesaplama böyle yapılmıyor.

Daha basit anlatmak gerekir ise 1GbE üzerinden teorik olarak maksimum 128MByte veri kopyalayabilirsiniz. Ancak bunu her NAS cihazı yapamaz. Neden derseniz her NAS cihazındaki veri kopyalama hızını disklerin hızı belirlediği kadar RAID yapısı da belirlemektedir. Eğer cihazda kullanılan RAID kartı RAID 5 yaptığınızda size 50Mb/sn performans veriyor ise disklerinizin ne kadar hızlı olduğunu önemini yitirir (başıma geldi oradan biliyorum). Üretici ile görüştüğünüz zaman ise SDD kullanıyor olsanız dahi başka bir deyişle tek bir disk ile belki 120MB kopyalama görseniz dahi onu RAID kümesine aldığınız zaman hızın düştüğünü göreceksiniz. Bunun ana nedeni aslında cihazın maliyetini etkileyen bu kritik donanımların kalitesidir.

Şimdi bu bilgi ile kopyalama hızına tekrar baktığımız zaman RAID 5 yapılmış 3 disk (seagate kullanılmış) ile bu kopyalama performansı bence böylesine bir cihaz için çok iyi. Zaten eğer daha yüksek hızlara ihtiyaç duyuluyor ise daha büyük kapasiteli kutular almanızı öneririm.

Peki bizde en azından kendi performans değerlerimizi ölçelim. Toplam 3 disk olan yapımı hızlı bir şekilde RAID5 haline getirip kopyalama testlerini görelim.

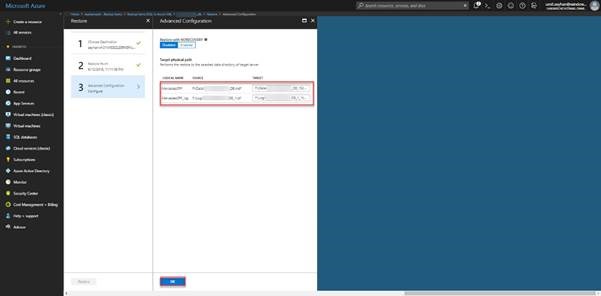

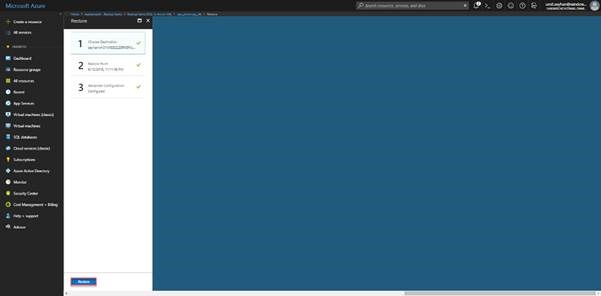

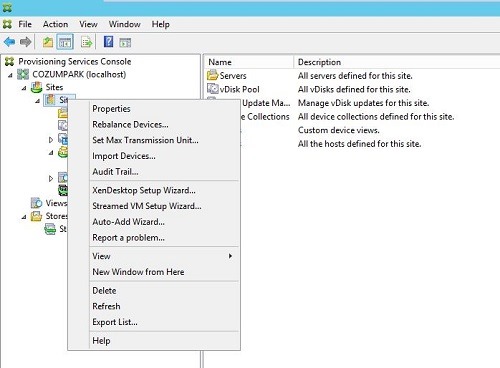

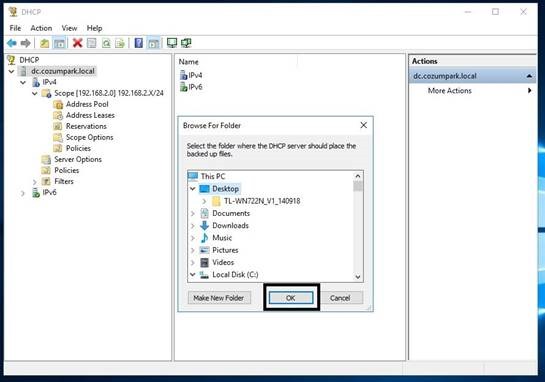

Öncelikle Control Panel, sonra Storage & Snapshot bölümüne geliyoruz.

![clip_image044 clip_image044]()

![clip_image045 clip_image045]()

Karşımıza aşağıdaki gibi bir karşılama ekranı geliyor;

![clip_image047 clip_image047]()

İsterseniz bu sihirbazı ilerleterek cihazın özellikleri hakkında bilgi sahibi olabilir.

İlk olarak bir storage pool oluşturmamız gerekiyor;

![clip_image049 clip_image049]()

Sağ bölümdeki üzerinde artı işareti olan ikona tıklayın. Yada sağ üst köşedeki New Storage Pool butonuna basın.

![clip_image050 clip_image050]()

![clip_image052 clip_image052]()

Karşımıza yukarıdaki gibi bir sihirbaz gelecektir. İleri diyerek ilk bölümü geçiyoruz.

Not: Eğer 3 disk birbirinden farklı ise örneğin 1SSD iki HDD gibi “Enable Qtier” kutucuğunu işaretleyin. Bu durumda sistem otomatik olarak en çok kullanılan verileri hızlı diskler üzerine, az kullanılan verileri ise yavaş diskler üzerine taşıyacaktır. Ancak bizim modelimizde 2GB ram olduğu için bu özelliği kullanmanızı tavsiye etmiyorum. Zaten uyarıda da 4GB ram içeren modellerde kullanılması önerilmektedir. Aslında kurumsal bir özellik olduğu için kurumsal cihazlarda çalıştırılması daha mantıklıdır.

![clip_image054 clip_image054]()

Bu bölüm çok klasik, RAID tipini seçip ilerliyoruz. R5 için spare disk seçemiyoruz ancak farlı bir Raid tipinde sağ bölümden de spare disk seçebiliyorsunuz.

![clip_image056 clip_image056]()

Özet bir görüntü

![clip_image057 clip_image057]()

RAID kümesine aldığımız mevcut disklerin içeriklerinin silineceğine dair bir uyarı ile süreci tamamlamış oluyoruz.

Bundan sonraki bölümü ara yüz yerine CLI dan takip etmek için cihaza putty ile bağlanabilirsiniz.

Tek bir komut ile sync oranını ve kalan süreyi görebilirsiniz;

cat /proc/mdstat

![clip_image058 clip_image058]()

![clip_image059 clip_image059]()

Arka planda sync olur iken bu storage pool üzerine yeni bir volume oluşturabilirsiniz. Sync süresince performans düşük olacağı için volume oluştursanız dahi direkt kullanıcı veya servis erişimine açmayın lütfen.

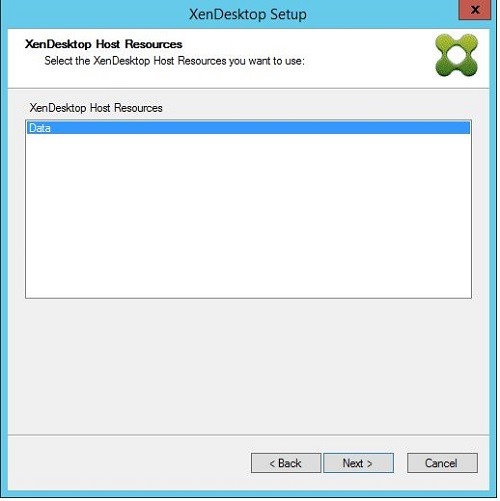

![clip_image061 clip_image061]()

New Volume ile ilerliyoruz.

![clip_image063 clip_image063]()

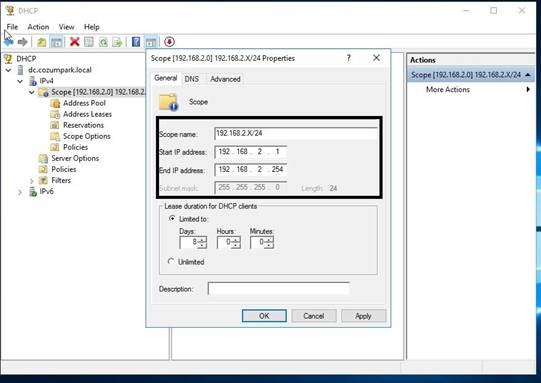

Bu ekranda hangi tip volume (Static, Thick veya Thin) oluşturacağımıza seçiyoruz öncelikle. Hemen altında location bölümü var, tek pool olduğu için Storage Pool 1 seçili. Toplam 3.52TB yer olduğunu görüyoruz.

![clip_image065 clip_image065]()

Burada ise volüme için öncelikle site belirtiyoruz. Hemen altında ise veri tabanı mı, dosya paylaşımı veya sanal makine mi çalıştıracaksanız ilgili iş ihtiyacı için en uygun cluster site belirtebiliyorsunuz.

![clip_image066 clip_image066]()

Advanced bölümde ise veri güvenliği için volüme şifrelemesi ki yüksek kaynak tüketecektir bu kutu için, dosya paylaşımı açabileceğiniz bir alan ve bir de diskin doluluk oranı hangi yüzdeye ulaşırsa bir uyarı verileceğini belirlediğimiz ek ayarları barındırır.

Burada bir önemli noktada örneğin burada 3.52’ lik volume yerine snapshot ve benzeri özelliklerin kullanımı için bir miktar yer bırakmanız şeklinde olacaktır.

![clip_image068 clip_image068]()

Özet görüntü ve volüme de hazırlamış olduk.

Artık bu volume’ ü kullanmaya sıra geldi. Bunu bir ISCSI LUN a bağlayabileceğimiz gibi bir dosya paylaşımı da oluşturabiliriz.

Zaten sihirbaz sizi yönlendiriyor;

![clip_image070 clip_image070]()

File Station bölümüne tıklıyoruz.

![clip_image072 clip_image072]()

Henüz volume hazır değil, bir süre bekliyoruz veya aşağıdaki gibi ara yüzden son durumu kontrol ediyoruz.

![clip_image074 clip_image074]()

Kısa bir süre bekledikten sonra volume hazır hale geliyor.

![clip_image075 clip_image075]()

Şimdi ana menüden File Station bölümüne geçebiliriz.

![clip_image076 clip_image076]()

![clip_image077 clip_image077]()

Gördüğünüz gibi sol tarafta varsayılan klasörleri görebiliyoruz, bu klasörler ile çalışabileceğimiz gibi isterseniz hemen sağ tarafta üst menüden klasör içerisinde artı ikonu olan bölüme tıklayıp “Shared Folder” linkine tıklayabilirsiniz.

![clip_image079 clip_image079]()

Paylaşım klasörü için bir isim veriyoruz, ek yorum alanını doldurabilirsiniz eğer ihtiyacınız var ise, hemen altında ise eğer birden çok volume var ise hangi volume üzerine oluşturacağınızı seçiyorsunuz.

![clip_image081 clip_image081]()

İsterseniz Configure access privileges for users kısmında erişim denetimini kullanıcı bazlı yapabilirsiniz. Ancak biz henüz ek kullanıcılar açmadığımız için bu bölümü geçiyorum. Biraz sonra kullanıcı tanımlama ve sonra açılmış klasörler dahil yetkilendirmeler hakkında bilgi vereceğim.

![clip_image083 clip_image083]()

Yine bu bölümde Guest yani ziyaretçiler için erişime izin vermediğimizi belirtiyoruz ki bu varsayılan bir ayardır. Diğer ek özelliklerden tavsiyem yine varsayılan olarak açık olan “Enable Network Recyle Bin” özelliğini açmanızdır.

![clip_image084 clip_image084]()

Evet klasörümüzü oluşturmuş olduk.

![clip_image085 clip_image085]()

İsterseniz buraya hızlıca yeni klasörler ekleyebilir veya dosya yükleyebilirsiniz.

![clip_image086 clip_image086]()

Yada dosya paylaşımı için CIFS servisini kullanabilirsiniz.

![clip_image087 clip_image087]()

NAS üzerinde Guest erişimleri kapalı olduğu için kullanıcı adı ve şifre sorusuna tek aktif olan admin kullanıcı bilgilerini giriyorum.

![clip_image089 clip_image089]()

Karşıma yukarıdaki gibi paylaşılmış klasörler geliyor.

![clip_image090 clip_image090]()

Muhasebe klasörüm kullanıma hazır.

Peki şimdi kullanıcı menüsünü görelim isterseniz.

![clip_image092 clip_image092]()

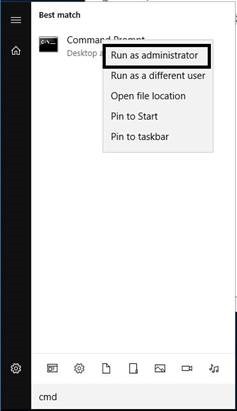

Kontrol panel üzerinden kullanıcı bölümüne geldiğimiz zaman sadece admin kullanıcısının olduğunu görüyoruz, burada create bölümünden yeni kullanıcı veya hemen sol menüde alt kısımda User Groups bölümünden ise grup oluşturabiliriz. Ama burada önerim Domain Controller bölümünden tanım yapıp tüm domain kullanıcıları için izin vermek işinizi kolaylaştıracaktır.

Sol bölümde yer alan Network & File Services kısmından ise genel olarak dosya paylaşım servisi ayarlarını yapılandırabilirsiniz.

![clip_image094 clip_image094]()

NAS cihazı için isim tanımlama, network için çalışma grubu veya domain katılım işlemlerini yapabilir veya gelişmiş özelliklerden özellikle SMB sürümü noktasında yapılandırma gerçekleştirebilirsiniz.

![clip_image096 clip_image096]()

Kullanıcı tanımladıktan sonra yine aynı menü üzerinde Privilege bölümünden – Shared Folders kısmına gelip paylaşımdaki tüm klasörleri görebilirsiniz. Tüm klasörler için izinleri bu bölümden istediğiniz zaman tekrar değiştirebilirsiniz.

![clip_image098 clip_image098]()

Evet buraya kadar çok temel bir anlatım oldu, hatta genelde NAS incelemeleri böyle biter ama bu ürünü ev kullanımı için alacaksanız sadece dosya paylaşımı veya yedekleme için değil belki cihaz ile gelen ek özellikler için alacak olabilirsiniz. Bu nedenle mutlaka üretici sitesinden cihazın sunduğu diğer özellikleri incelemenizi tavsiye ederim.

Nedir bu özellikler?

Multimedya dosyaları için merkezi yönetim

![clip_image100 clip_image100]()

Cihazlar arasında yayılmış çok sayıda fotoğraf veya video olabilir, bunun da yönetilmesi ve yedeklenmesi zor olabilir. TS-328 ile tüm dosyalarınızı merkezi olarak yedekleyebilir, yönetebilir ve bunları başkalarıyla kolayca paylaşabilirsiniz. File Station'ın yeni sürümü (QTS 4.3.4) ile mobil cihazınızdaki fotoğraflara ve videolara doğrudan TS-328'e USB üzerinden bağlayarak erişebilirsiniz. Qphoto mobil uygulamasını, fotoğraf çekmek veya video kaydetmek ve mobil cihazda depolama alanını daha fazla korumak için doğrudan TS-328'e yüklemek için bile kullanabilirsiniz. Bence çok güzel bir özellik mutlaka denemenizi öneririm.

Snapshot özelliği sayesinde veri koruması çok daha güçlü

![clip_image102 clip_image102]()

Anlık görüntüler, NAS sistem durumunu ve meta verileri tamamen kaydederek verilerinizi korumanıza yardımcı olur. Bir hata oluşursa, sistemi normal durumuna döndürmek için anlık görüntüleri kullanabilirsiniz. QNAP anlık görüntüleri blok tabanlıdır ve sadece değiştirilen verileri kaydeder. Bu sadece depolama alanını değil, aynı zamanda verileri yedeklemek ve geri yüklemek için gereken süreyi de azaltır.

Gerçek zamanlı video kod dönüştürme

![clip_image104 clip_image104]()

TS-328, 4K H.264 / H.265 donanım kod çözme ve gerçek zamanlı kod dönüştürmeyi destekleyerek videoları birden çok cihazda sorunsuzca çalınabilen evrensel dosya formatlarına dönüştürmenizi sağlar *. Bu nedenle, NAS'ınıza kaydedilen filmleri veya seyahat videolarını paylaşımlı bağlantılar yoluyla aileniz ve arkadaşlarınıza kolayca paylaşabilirsiniz ve videoları her zaman her yerde sorunsuz bir şekilde izlemenin keyfini çıkarabilirsiniz.

* TS-328’in donanımı H.264 / H.265 10-bit donanım kod çözme, kodlama ve kod dönüştürme yetenekleri sağlar. Bununla birlikte, oynatma kalitesi, oynatma yazılımı, dosya formatları, sistem kullanımı ve kullanılabilir bant genişliği gibi faktörlere bağlı olarak değişebilir.

IFTTT Agent ile günlük görevleri otomatikleştirin

QNAP IFTTT Agent, popüler web otomasyon servisini IFTTT ile birleştirir, sınırsız sayıda otomatik iş akışı yaratmanızı sağlar. Sadece IFTTT hesabınızı TS-328'inize bağlayın sonrasında tetikleyicileri ve eylemleri ayarlayın. Örneğin, bir tetikleyiciyi “Telefonda yeni herhangi bir fotoğraf” olarak seçip eylem olarak ise “Fotoğrafı QNAP NAS'a yükle” seçebilirsiniz. Bu sayede telefonunuzu kullanarak çekilen tüm fotoğraflar otomatik olarak TS-328'e yüklenir.

Evet bu bölümler benim pek ilgimi çekmiyor çünkü ben hala bu işlere vakit ayıramayacak kadar yoğun çalışan bir insanım ama biliyorum ki herkes benim gibi hayatı ıskalamıyor, bu nedenle bu güzel özelliklerin tadını çıkaracaklarını düşünüyorum.

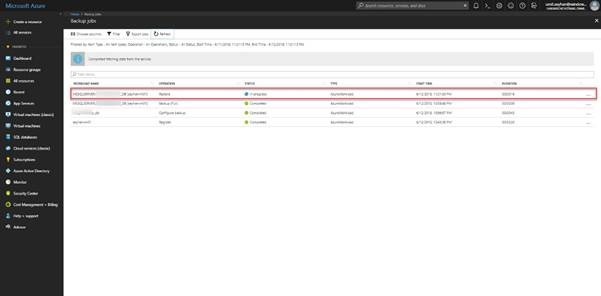

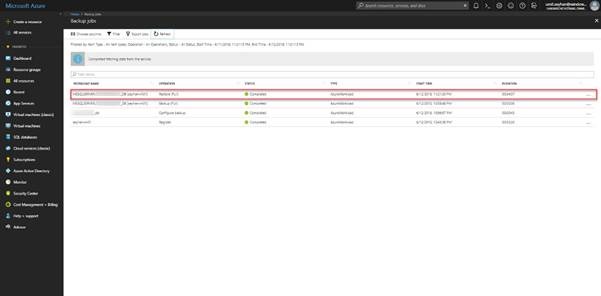

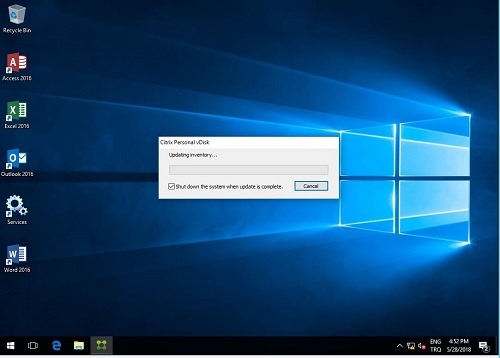

Peki son olarak kendi acımasız testimi paylaşmak istiyorum. Hali hazırda cihazın performansı çok iyi, ben ne yaptım?

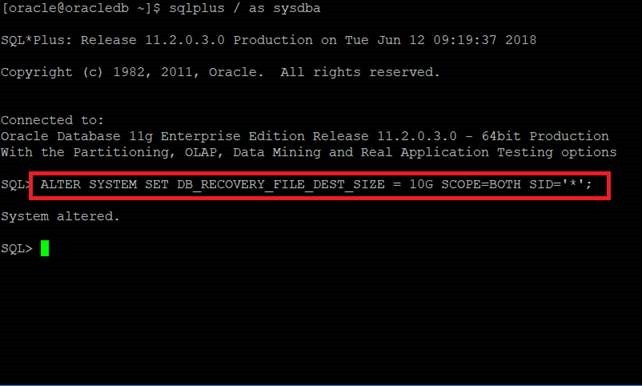

RAID5 kümelemesi sonrasında bildiğiniz gibi disklerin sync olması gereklidir, bu her donanımda temel olarak böyle çalışır ve bu sürede herkes bilir ki diskler %100 performans sergilemez. Ben tek Ethernet kartı üzerinden RAID kümesi sync ayarları önceliği sync işlemine yani performans a değilde öncelik kaynakları RAID kümeleme eşitlemenize vermişken 95MB/sn disk kopyalamaları gördüm. Teorik sınır zaten 1Gbit Ethernet için 125MB/sn

![clip_image105 clip_image105]()

![clip_image107 clip_image107]()

![clip_image109 clip_image109]()

Evet umarım faydalı bir makale olmuştur, bu arada ne yazmışım arkadaş 42 sayfa olmuş, demek ki ürünü gerçekten çok beğenmişim yazmaya doyamamışım.

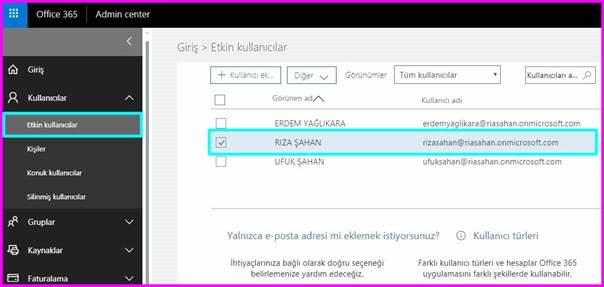

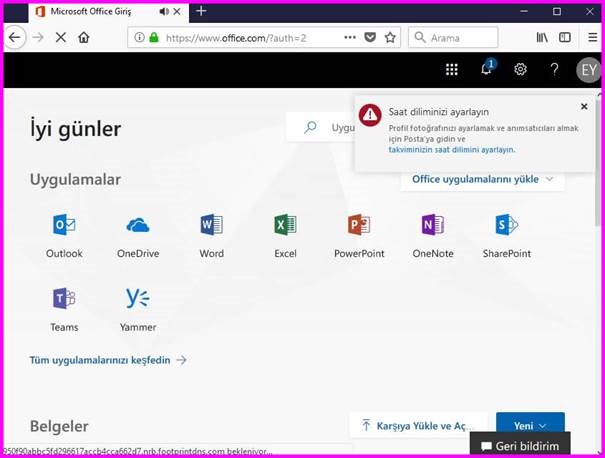

![]()